(CHG) Trong những điều kiện lý tưởng, "tin tặc" có thể kết hợp 4 lỗ hổng này để tạo thành một chuỗi tấn công, như lừa nạn nhân click vào email giả mạo, từ đó chiếm quyền thực thi mã từ xa trên thiết bị mục tiêu…

Xem chi tiết(CHG) Ngay sau khi Microsoft phát hành danh sách bản vá tháng 2/2023 của hơn 70 lỗ hổng bảo mật trong các sản phẩm của Hãng, Cục An toàn thông tin thuộc Bộ Thông tin và Truyền thông đã lưu ý các đơn vị chuyên trách công nghệ thông tin, an toàn thông tin, các tập đoàn, tổng công ty nhà nước cùng các ngân hàng, tổ chức tài chính về 12 lỗ hổng có mức độ ảnh hưởng cao và nghiêm trọng. Trong đó, các chuyên gia đặc biệt lưu ý 4 lỗ hổng trong Microsoft Exchange.

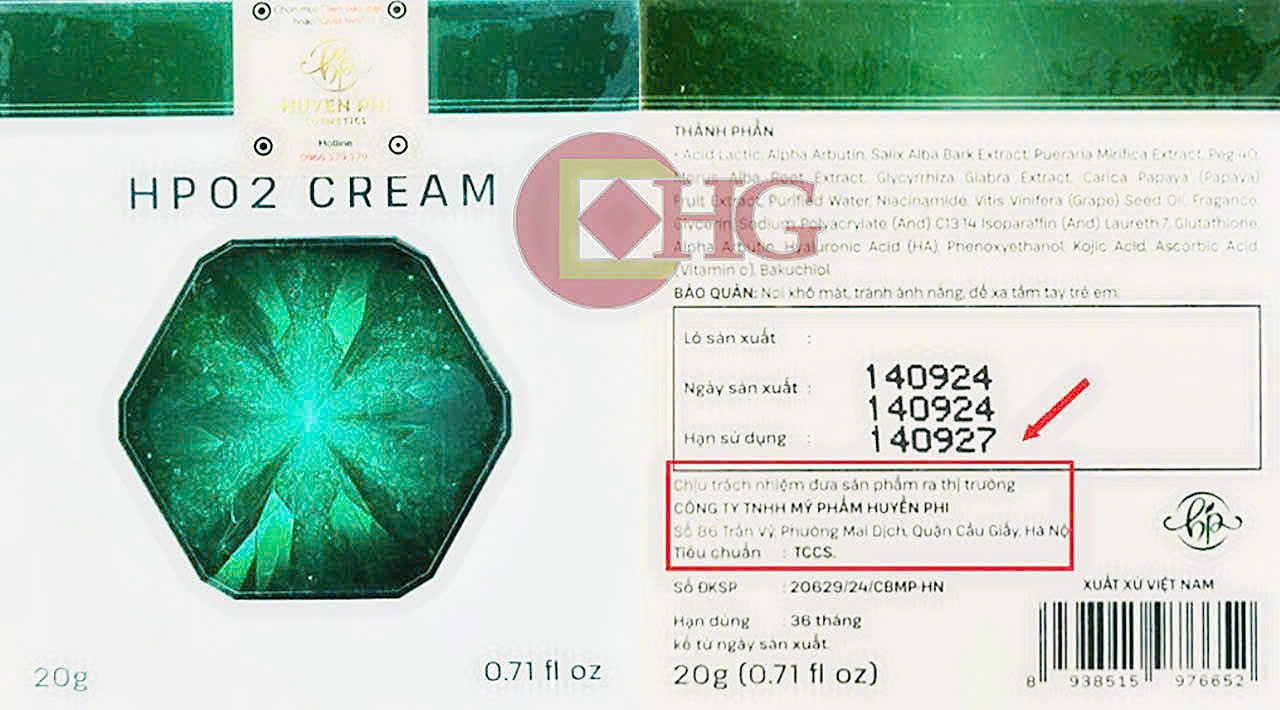

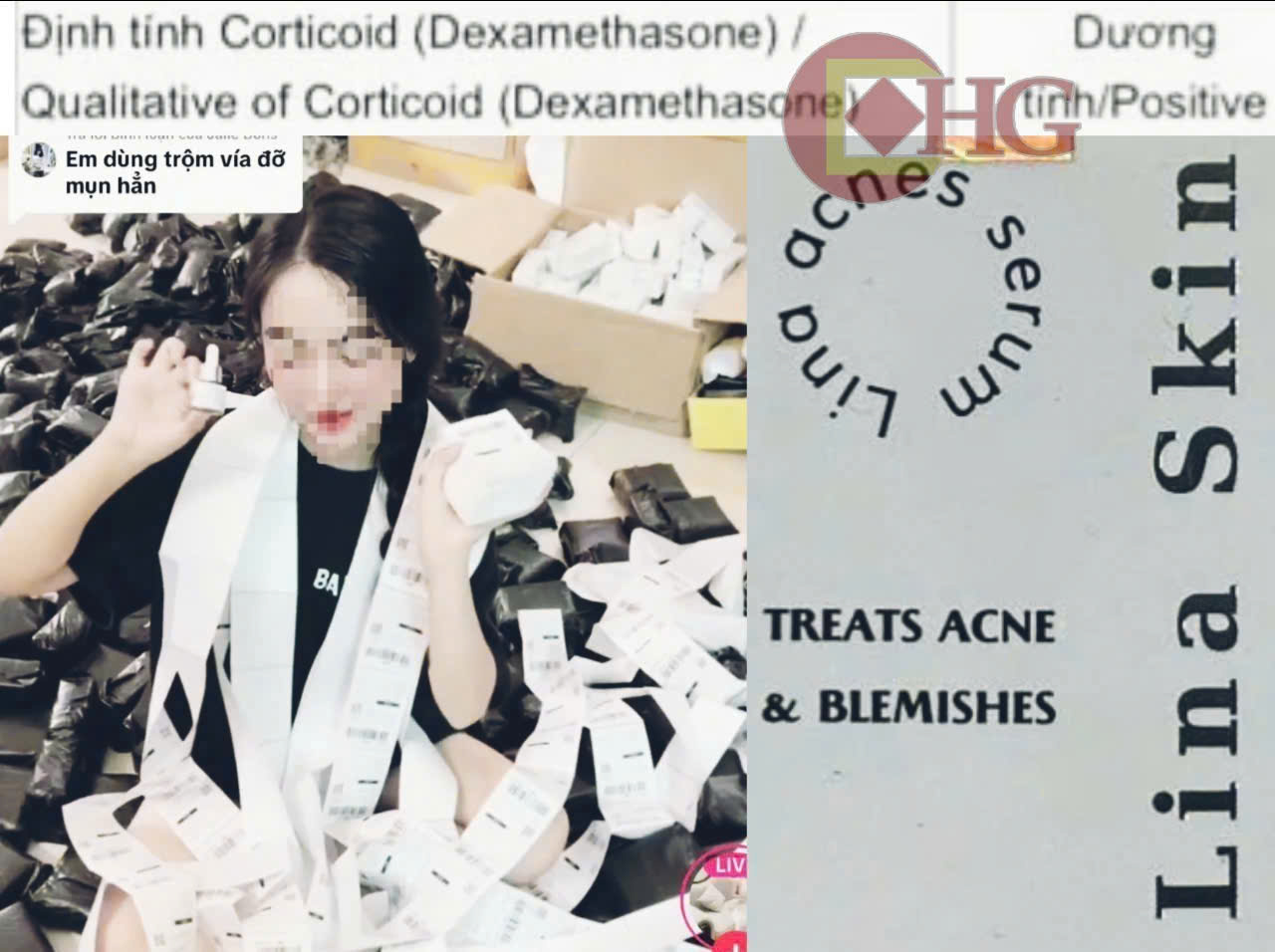

Xem chi tiết(CHG) Cuộc chiến chống buôn lậu, gian lận thương, hàng giả, hàng nhái, hàng kém chất lượng… ngày càng cam go, bởi chiều hướng gia tăng của loại hành vi này. Liệu nguyên nhân có phải chỉ ở “lỗ hổng” pháp lý hay còn phải lưu ý đến nguyên nhân khác?

Xem chi tiết

.jpg)

.jfif)